Одним из важнейших аспектов проблемы обеспечения безопасности электронных систем хранения данных является определение, анализ и классификация возможных угроз безопасности автоматизированной системы обработки и хранения данных. Перечень угроз, оценки вероятностей их реализации, а также модель нарушителя служат основой для проведения анализа риска и формулирования требований к защите системы хранения и обработки данных.

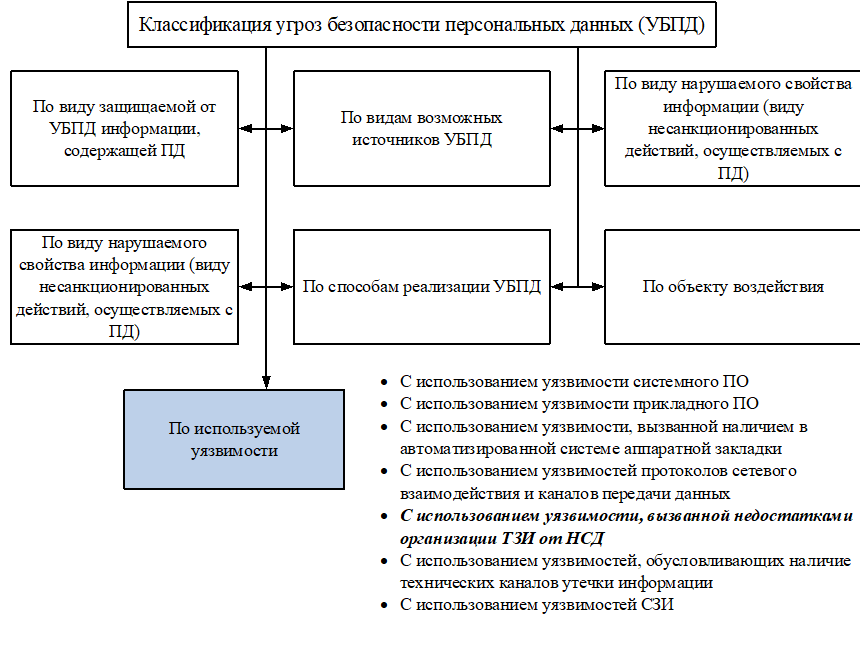

Основные виды угроз безопасности персональных данных представлены на рисунке 1 [4, с. 14]:

Рисунок 1 – Классификация угроз безопасности персональных данных.

В данной статье будет подробно рассмотрен несанкционированный доступ к персональным данным, обрабатываемым в автоматизированном рабочем месте.

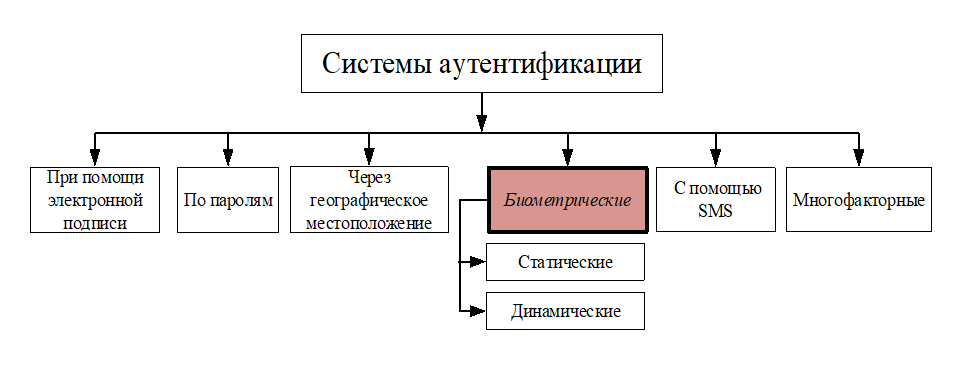

В настоящее время существует множество различных систем аутентификации, классификация которых приведена на рисунке 2 [5]. Все они в разной степени обеспечивают защиту от несанкционированного доступа. Проведя их анализ и оценив массовость применяемых систем, следует вывод, что наиболее перспективными являются системы аутентификации, основанные на биометрических параметрах человека, в частности, статические (отпечатки пальцев, радужная оболочка и сетчатка глаз, геометрия ладоней и рук и т.д.).

Рисунок 2 – Классификация систем аутентификации

В различных организациях находится большое количество средств вычислительной техники, которые могут содержать в себе конфиденциальную информацию (личная информация пользователей, паспортные данные, различная служебная информация…). При этом необходимо не допустить свободного распространения этой информации и повысить ее защищенность от несанкционированного доступа.

На сегодняшний день на рынке существует больше количество программно-аппаратных комплексов (ПАК) защиты от НСД, но устанавливать их в ведомственные СВТ не всегда целесообразно, так как они обладают высокой стоимостью и сложностью интеграции, поэтому используются в основном

для защиты сведений, составляющих государственную тайну, обрабатываемых на объектах электронно-вычислительной техники. Так как конфиденциальная информация не является секретной, то для разграничения доступа к информации предлагается использовать программно-аппаратный комплекс, построенный на основе микроконтроллера Arduino UNO, со специализированным программным обеспечением и сканер отпечатков пальцев.

Выбранная для реализации технология обладает рядом преимуществ, основными из которых являются:

-

больший объём хранения данных;

-

поддержка чтения нескольких отпечатков пальцев;

-

устойчивость к воздействию окружающей среды;

-

высокая степень безопасности;

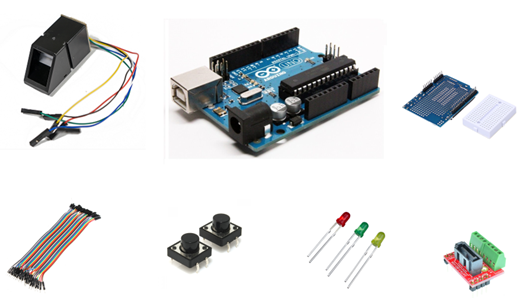

На рисунке 3 [3] представлены внешний вид сканера отпечатка пальца, предназначенного

для считывания папиллярных линий и взаимодействия с аппаратной вычислительной платформой Arduino UNO, которая, в свою очередь, содержит специализированное программное обеспечение, при помощи которого осуществляется управление доступом к средству ЭВТ, а также ряд вспомогательных устройств и элементов.

Рисунок 3 – Микроконтроллер Arduino UNO, сканер отпечатков пальцев и вспомогательные устройства и элементы.

Исходя из представленной на рисунке 4 модели управления доступом, СВТ может использоваться в многопользовательском режиме, когда в помещение, где оно находится имеют доступ лица, не допущенные к её эксплуатации. При этом создаются предпосылки для несанкционированного доступа к хранящейся на данном СВТ информации. Система защиты информации должна быть комплексной и включать в себя несколько уровней защиты. Одним из средств защиты, позволяющим осуществить разграничение доступа к СВТ является разработанное устройство защиты от несанкционированного доступа.

Рисунок 4 – Мандатная модель управления доступом.

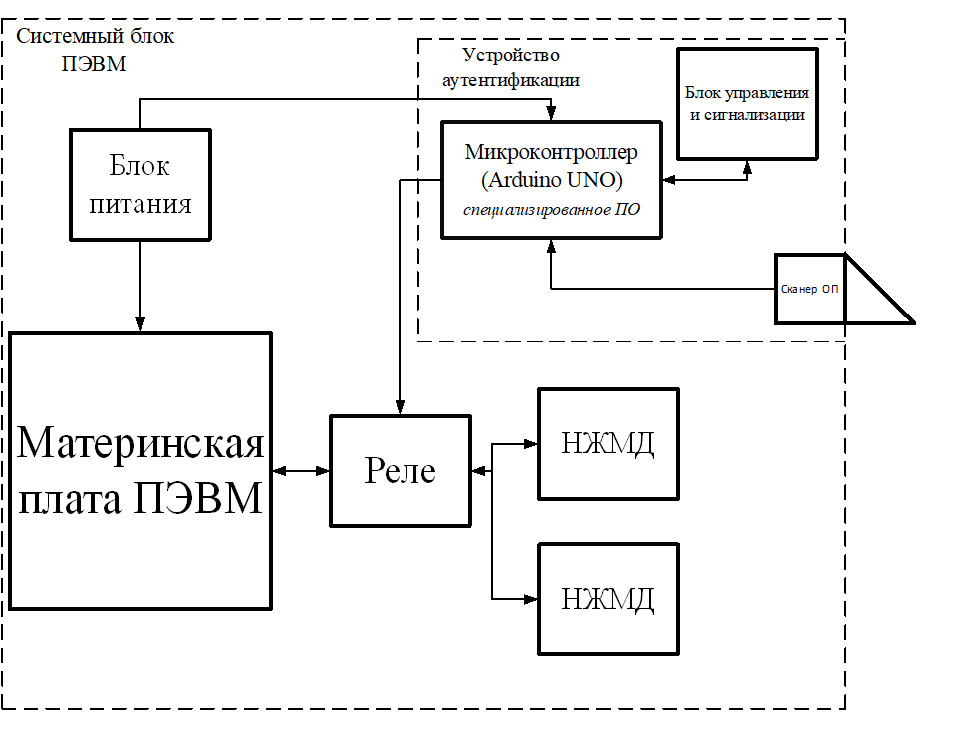

На рисунке 5 представлена функциональная схема устройства защиты от НСД на основе сканера отпечатков пальцев.

Рисунок 5 – Функциональная схема устройства защиты от НСД

на основе сканера отпечатков пальцев.

Принцип действия схемы устройства защиты от несанкционированного доступа к ПЭВМ заключается в следующем – при сканировании отпечатка пальца пользователя происходит его сравнение с ранее внесенными в базу отпечатками. Если сканируемый отпечаток есть в базе, то посылается сигнал на вход микроконтроллера Arduino UNO, где анализируется какому из выходов соответствует данный отпечаток. После этого микроконтроллер посылает управляющий сигнал на соответствующие контакты реле, которое подключено в разрез между материнской платы ЭВТ и НЖМД. Контакты реле замыкаются и к материнской плате подключается соответствующий носитель информации. При этом иначе СВТ включить никак нельзя.

Неуспешные идентификация и/или аутентификация спровоцируют срабатывание блока сигнализации и не позволят предоставить доступ к защищаемым информационным ресурсам ПЭВМ.

Устройство защиты ПЭВМ служит для блокировки доступа к информации лиц, не имеющих на это права. При его применении включение ПЭВМ возможно только при сканировании отпечатков пальцев, внесенных в базу. Устройство защиты ПЭВМ от несанкционированного доступа устанавливается внутри системного блока и подключается между материнской платой и НЖМД. Питание осуществляется от блока питания ПЭВМ.

Таким образом поставленные задачи по разработке программно-аппаратного комплекса защиты средств вычислительной техники и предложений по его реализации могут быть выполнены. ПАК может использоваться для защиты конфиденциальной информации, хранящейся на ПЭВМ от несанкционированного доступа.

Библиографический список

- ГОСТ Р 51624–2000. Защита информации. Автоматизированные системы в защищенном исполнении [Текст]. – Москва : Издательство стандартов, 2000. – 19 с.

- ГОСТ Р 50922–2006. Защита информации. Основные термины и определения [Текст]. – Москва : Стандартинформ, 2008. – 13 с.

- Уроки и проекты для Arduino [Электронный ресурс] // iarduino [Сайт]. URL https://lesson.iarduino.ru.

- Базовая модель угроз безопасности персональных данных при их обработке в информационных системах (выписка) [Текст]. – Москва : ФСТЭК, 2008. – 69с.

- Аутентификация [Электронный ресурс] // wikipedia [Сайт]. URL https://ru.wikipedia.org/wiki/Аутентификация