Информация – ресурс, имеющий большое значение для современного мира, располагаясь в одном ряду с такими, как человеческий, финансовый и материальный ресурсы. И сейчас мы находимся на этапе формирования нового общества, именуемого информационным [1, c. 72].

Основополагающая черта, однозначно характеризующая информационное общество, – активное использование информационных технологий. Обеспечение конфиденциальности информации с помощью шифрования, скрытия и других методов становится важной задачей общества, но не стоит оставлять без внимания тот факт, что зашифрованная информация может нести опасность. По этой причине обеспечение должного уровня защиты в сфере информационной безопасности является актуальной задачей [2, c. 346].

Опираясь на выше озвученные данные, можно сделать вывод, что проблема обеспечения информационной безопасности является одной из важнейших задач, и создание стеганографической системы, функционирующей на основе современных алгоритмов обнаружения скрытой информации, позволит поднять уровень безопасности на новый уровень.

Предполагаемая к разработке система должна принимать в качестве входных данных изображение формата JPEG и на выходе информировать о вероятности наличия стеговставки, а также о ее содержании.

Сформулируем задачу на разработку программы.

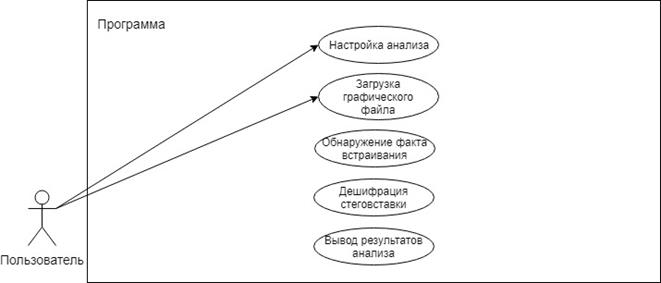

Во-первых, оговорим основные функции разрабатываемой системы [5, c. 23].:

1. Выбор типа анализа. Система должна предоставлять пользователю возможность выбора типа анализа, используемого для обнаружения скрытой информации.

2. Выбор метода анализа. Система должна предоставлять пользователю возможность выбора метода анализа, используемого для обнаружения скрытой информации.

3. Загрузка файла. Система должна представлять возможность загрузить в систему графический файл для последующей работы с ним.

4. Дешифрация. Система должна проанализировать изображение, предоставить пользователю информацию о вероятности наличия зашифрованных данных и постараться дешифровать засекреченное сообщение.

5. Вывод результатов. Система должна предоставлять пользователю полный отчет о результатах проделанной работы: информировать о наличии в загруженном файле зашифрованного сообщения и, если стеговставка присутствует, вывести содержание зашифрованного сообщения.

Рисунок 1. Диаграмма прецедентов

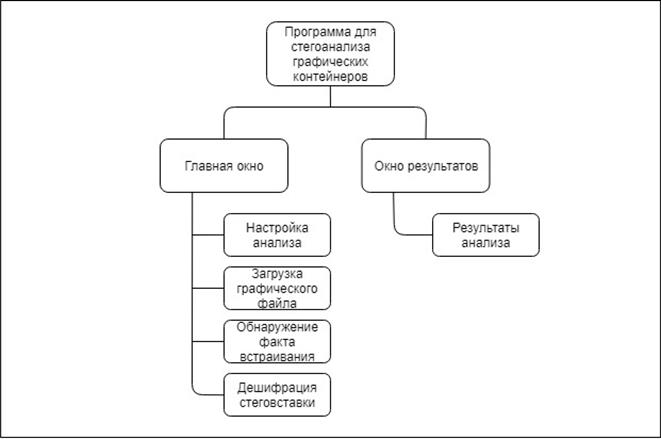

Во-вторых, сформулируем требования к интерфейсу:

1. Интерфейс должен быть спроектирован с учетом целей, мотивов и потребностей целевой аудитории.

2. Навигационные элементы интерфейса системы должны обеспечивать однозначное понимание пользователем их смысла и обеспечивать навигацию по всем доступным пользователю разделам системы и отображать соответствующую информацию [3, c. 162].

3. Интерфейс системы должен быть рассчитан на пользователей, не имеющих специальных технических знаний и навыков в области компьютерной техники, и быть легко осваиваем ими, желательно без необходимости обращения в службу техподдержки.

4. Система должна содержать два окна. При работе с первым пользователь сможет загрузить изображение, произвести настройку анализа и запустить его. По итогам анализа система переходит на второе окно, представляющее результаты проведённого анализа.

Рисунок 2. Структура ПО

В-третьих, оформим документацию к разрабатываемому ПО, в котором будут следующие пункты: руководство системного программиста, руководство пользователя, минимальные требования для работы с системой.

В-четвертых, опишем виды предстоящего тестирования, предназначенного для проверки работоспособности системы:

1. Модульное тестирование. Проверка корректности работы основных функций: настройка анализа, загрузка графического файла, вывод результатов анализа.

2. Интеграционное тестирование. Тестирование логики взаимосвязей между более крупными частями приложения и выявление дефектов, возникших при объединении модулей. Интеграционное тестирование позволяет убедиться в том, могут ли объединенные модули работать без ошибок [4, c. 490].

3. Системное тестирование. На данном этапе тестирования исследуются поведенческие аспекты, дизайн и соответствие системы предполагаемым ожиданиям пользователя.

Вывод: предполагаемая к разработке система, работающая на основе современных алгоритмов стеганографии, позволит обеспечить безопасность информационного пространства на более высоком уровне.

Библиографический список

- Колобова, А.К. Стеганография от древности до наших дней / А.К. Колобова, Д.Г. Колобов, А.С. Герасимов // Безопасность информационных технологий. — М.: КлАССное снаряжение, 2015. — № 4. — С. 71 – 74.

- Шеншин, О.В. Стенография / О.В. Шеншин // Кооперация без границ: Расширение рамок социальной экономики. – Белгород: Белгородский университет кооперации, экономики и права, 2017. – С.344 – 348.

- Ольшанская, М.Е. Защита цифровых изображений от несанкционированного использования с использованием "самореконструирующей" стеганографии / М.Е. Ольшанская, М.А. Дрюченко // Сборник студенческих научных работ факультета компьютерных наук ВГУ. – Воронеж: Издательский дом ВГУ, 2015. – С.161 – 166.

- Небаева, К.А. Исследование методов стегоанализа цифровых видеопоследовательностей / К.А. Небаева, Л.Г. Попов // Актуальные проблемы инфотелекоммуникаций в науке и образовании. – СПб.:Санкт-Петербургский государственный университет телекоммуникаций им. проф. М.А. Бонч-Бруевича,2016. – С.489 – 493.

- Лясин, Д.Н. Исследование методов адаптивного встраивания в графический контейнер для стеганографической защиты информации / Д.Н. Лясин, Д.И. Лапицкая // Постулат. - Биробиджан: ФГБОУ ВПО ПГУ им. Шолом-Алейхема, 2018. - №6 (32) – С.40.