ERP – система (Enterprise Resource Planning – с англ. управление ресурсами предприятия) – корпоративная информационная система, нацеленная на автоматизацию всех процессов производства. ERP является потомком двух систем: MRP и MRP II. В свою очередь, MRP (Material Requirement Planning) – система управления материальными ресурсами, предусмотренная для готовой продукции, а MRP II (Manufacturing Resources Planning) – система управления производственными ресурсами, включая техническое оборудование и планирование трудозатрат.

Преимуществом ERP – систем над ее прообразами является то, что она управляет всем бизнесом, т.е. решает проблемы планирования всего производства, а не отдельного сегмента. Также достоинством можно считать ее универсальность, а именно то, что она применима в самых разных областях деятельности. [1]

В ERP – системе сосредоточен огромный объем важной информации (бухгалтерия, кадровая информация, данные о маркетинге, сбыте и др.), поэтому важно оценить риски информационной безопасности (ИБ) и организовать нужную защиту информационной системы, для того чтобы в дальнейшем избежать возможных убытков. Под риском понимается вероятный ущерб, зависящий от защищенности системы. Для решения этой задачи существует лишь один способ – использовать системы анализа рисков. Такой метод позволяет оценить существующие в информационной системе риски и выбрать оптимальный и эффективный вариант защиты.

В настоящее время существуют модели анализа рисков, основанные на методиках, которые используют [2]:

-качественную оценку риска (FRAP);

-количественную оценку риска, т.е. риск оценивается через числовое значение (RiskWatch);

-смешанную оценку (CRAMM).

Обобщенный алгоритм оценки рисков ИБ ERP – систем представлен следующими этапами:

1) определение наиболее ценных активов организации;

2) разработка модели угроз на основе выделенных возможных угроз;

3) определение рисков;

4) определение уровня риска, допустимого для корпоративной информационной системы;

Рассмотрим более подробно наиболее известные методики анализа рисков – FRAP и RiskWatch.

I. FRAP.

“Facilitated Risk Analysis Process” – методика, в котором обеспечение ИБ ERP – систем организовывается на основе управления рисками. Т.е. изначально изучаются риски, при этом на начальном этапе предполагается, что в системе нет каких-либо средств защиты ИС и корпоративная система является полностью незащищенной. Далее проводится оценка изученных рисков, затем следует сопоставление затрат и результата от внедрения средств защиты информации. Достоинство методики FRAP заключается в том, что в ней более подробно описываются возможности получения данных о системе и ее уязвимостях.

Этапы оценки рисков в данной методике можно объединить в 5 шагов:

1. Определение активов, требующих защиту, изучение документации на ERP-систему, сканирование сетей.

2. Идентификация угроз. На данном этапе существуют различные подходы:

- выбор актуальных для представленной ERP – системы угроз из перечня, подготовленного экспертами;

- анализ статистики зафиксированных возникновений угроз в данной корпоративной системе и в ее аналогах, т.е. проводится оценка частоты их возникновения;

3. Оценка уровня риска с помощью сопоставления вероятности их появления. Каждой угрозе приводят в соответствие вероятность ее возникновения. Затем проводят оценку возможного ущерба и уровня угрозы.

Установленная шкала вероятности:

1) Высокая – очень вероятно, что угроза реализуется.

2) Средняя – вероятно угроза реализуется.

3) Низкая – возможность реализации угрозы маловероятна.

Шкала уровней ущерба – меры количественной величины потерь, вреда, который приносится активу:

1) Высокий – потеря доступа к важным бизнес-процессам, т.е. остановка их работы; следствием является неполучение прибыли, потеря авторитета на рынке;

2) Средний – кратковременная остановка работы процессов и систем, критически важных для ERP – системы в целом; следствием также является денежные потери;

3) Нижний – прерывание в работе, которое в итоге не вызывает финансовых потерь, ощутимых для подразделения или компании в целом.

Итоговая оценка уровня риска формируется на основе матрицы рисков (таблица 1):

|

Ущерб

Вероятность |

Высокий |

Средний |

Низкий |

| Высокая | А | В | С |

| Средняя | В | В | С |

| Низкая | В | С | D |

Таблица 1. Матрица рисков.

Уровни риска:

- уровень A – требуется немедленное выполнение действий;

- уровень B – предписанные действия должны быть предприняты;

- уровень C – необходим мониторинг ситуации;

- уровень D – действий, необходимых к реализации, не выделено;

4. Определение требуемых мер, направленных на устранение риска или уменьшение его до необходимого уровня. При этом необходимо учитывать действующее законодательство и его ограничения, т.е. иметь в виду то, что использование каких-либо механизмов защиты не должно перечить законодательству. Для определения итогового результата требуется анализ определенного риска, но уже с внедрением средств защиты информации. Если же риск снижен, но не достаточно для требуемого уровня риска, нужно использовать другое средство защиты информации. Также необходимо определить затраты на приобретение того или иного механизма защиты и оценить, не вызывает ли данное средство защиты других уязвимостей в ERP – системе.

5. Документирование. Оценка рисков закончена. Результаты вышеописанной оценки необходимо зафиксировать в стандартном формате, т.е. документировать.

II. RiskWatch.

RiskWatch – это программное обеспечение (ПО), предназначенное для проведения анализа и управления рисками. Данное ПО, в отличие от других методик оценки рисков, ориентировано на абсолютно точную количественную оценку соотношения потерь от угроз ИБ и затрат на внедрение средств защиты информации, и риски в сферах информационной и физической безопасности рассматриваются в совокупности.

RiskWatch включает в себя следующие программные продукты: для физических методов защиты информационных систем (RiskWatch for Physical Security), для информационных рисков (RiskWatch for Information Security), для оценки требований к стандарту ISO 17799 (RiskWatch RW17799 for ISO 17799) [3]. Все продукты основаны на единой платформе, архитектура которой включает в себя следующие элементы:

1) базу знаний, которая содержит всю информацию по ресурсам компании, угрозам и уязвимостям, и др.;

2) программный интерфейс, предназначенный для работы с базой знаний;

3) модуль оценки рисков, который организует алгоритмы анализа и оценки рисков на основе данных из базы знаний;

4) интерфейсные модули для создания отчетов после оценки рисков.

Основными критериями для оценки рисков предприятия и управления ими служат:

- предсказание годовых потерь (Annual Loss Expectancy, ALE);

- оценка возврата от инвестиций (Return on Investment, ROI).

Сама методика анализа рисков включает в себя алгоритм, состоящий из четырех этапов:

1. Непосредственно установить предмет для исследования и описать его в общих чертах, опираясь на основные параметры: тип организации, состав ERP – системы и принятые базовые требования безопасности. Существуют также шаблоны, опирающиеся на тип организации, содержащие уже определенные ресурсы, угрозы, уязвимости, потери и меры защиты, и остается лишь выбрать то, что подходит данной организации с ERP – системой.

2. Ввод данных, которые описывают систему посредством ее основных параметров. Далее происходит описание ресурсов и потерь, и на основании сопоставления потерь и ресурсов образуются классы инцидентов. Уязвимости выбираются из опросника, состоящего из более чем 600 вопросов, которые связаны с ресурсами. Также определяется ценность каждого ресурса, степень уязвимости и частота возникновения каждой выделенной угрозы.

3. Расчет количественной оценки. Здесь рассчитывается профиль выделенных рисков, определяются меры обеспечения физической и информационной безопасности. Риск описывается с помощью четырех параметров: ресурсы, потери, угрозы и уязвимости; и далее он оценивается посредством математического ожидания потерь за год.

Для расчета необходимого математического ожидания RiskWatch использует оценки, которые были введены американским институтом стандартов NIST [4]:

а) LAFE (Local Annual Frequency Estimate) – отражает среднее количество реализаций угроз в год в данном месте;

б) SAFE (Standard Annual Frequency Estimate) – отражает среднее количество реализации угроз в год в данной «части» мира.

База знаний RiskWatch содержит стандартную оценочную частоту SAFE для каждой угрозы, а локальную оценочную частоту угрозы LAFE пользователь задает сам.

Наравне с данными оценками был введен также поправочный коэффициент, который нужен для учета, что ресурс, обеспеченный защитой, может быть уничтожен частично, не полностью.

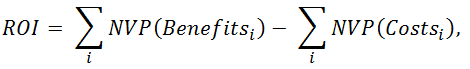

Также производят сравнительный анализ двух величин: ожидаемые потери при условии внедрения средств защиты информации и без их внедрения. Так оценивают результативный эффект производимых мероприятий, добавляя к нему показатель ROI (Return on Investment), означающий «отдачу от инвестиций» за определенный период времени. Рассчитывается данный показатель по формуле:

где

Costsi – траты на внедрение и поддержание данной меры защиты;

Benefitsi – оценка ожидаемого снижения потерь (пользы) от внедряемой меры защиты;

NVP (Net Present Value) – поправка на инфляцию;

4. Генерирование отчетов. Отчеты могут быть представлены в следующих видах:

- Краткий обзор итогов;

- Полные отчеты об элементах, описанных в алгоритме на шаге 1 и 2;

- Полный отчет о стоимости защищаемых ресурсов и ожидаемых потерях;

- Отчет о выделенных угрозах и мерах их пресечения;

- Отчет о ROI;

Методика RiskWatch позволяет оценить существующие риски предприятия и выгоду от внедрения различных механизмов защиты и средств, а именно: физических, технических, программных и др., обладает обширной базой знаний по ресурсам, угрозам и уязвимостям и мерам защиты. Но несмотря на большое количество достоинств описанной методики RickWatch, она обладает и недостатками:

- данную методику можно использовать, если анализ рисков нужно проводить на программно-техническом уровне защиты и без учета административных факторов;

- методика не учитывает комплексный подход к ИБ, т.е. полученное математическое ожидание потерь не дает полного понимания риска с системных позиций.

Подводя итог всему вышесказанному, можно сказать, что качественная оценка рисков не дает однозначного обзора на возможные траты для обеспечения ИБ и получаемый от них результат (снижение общего риска). Следовательно, можно сделать вывод: количественная оценка рисков является наиболее предпочтительной, но в таких методиках необходима оценка вероятности возникновения каждой угрозы информационной безопасности ERP-системы. Сложность получения таких оценок заключается в том, что неправильная оценка вероятности возникновения угрозы по отношению к дорогостоящему активу может сильно поменять оцениваемое значение суммарной стоимости рисков.

Также можно назвать преимущества, которые дает проведение анализа рисков в сфере информационной безопасности:

- возможность выявить нерешенные проблемы ИБ организации и ее ERP-системы;

- проведение анализа рисков на наглядном уровне предоставляет руководству организации видимую выгоду от внедрения средств защиты информации и дает им возможность также поучаствовать в процессе определения требуемого уровня защищенности ERP-системы;

- распределение рисков по их приоритетам позволяет выбрать более приоритетные направления для внедрения средств и механизмов защиты информации.

Библиографический список

- Wei She & Bhavani Thuraisingham. Security for Enterprise Resource Planning Systems // Information Systems Security. 2007г. URL: http://www.utdallas.edu/~bxt043000/Publications/Journal-Papers/DAS/J46_Security_for_Enterprise_Resource_Planning_Systems.pdf (дата обращения: 16.09.2016).

- Пугин В. В. Губарева О. Ю. Обзор методик анализа рисков информационной безопасности информационной системы предприятия // T-Comm – Телекоммуникации и Транспорт. 2012г. URL: http://cyberleninka.ru/article/n/obzor-metodik-analiza-riskov-informatsionnoy-bezopasnosti-informatsionnoy-sistemy-predpriyatiya (дата обращения: 16.09.2016).

- Губарева О. Ю. Оценка рисков информационной безопасности в телекоммуникационных сетях // Вестник Волжского университета им. В.Н. Татищева. 2013г. URL: http://cyberleninka.ru/article/n/otsenka-riskov-informatsionnoy-bezopasnosti-v-telekommunikatsionnyh-setyah (дата обращения 16.09.2016).

- Н.А.Староверова, З.Фадхкал. Анализ существующих методов оценки рисков корпоративных информационных систем // Вестник Казанского технологического университета. 2013г. URL: http://cyberleninka.ru/article/n/analiz-suschestvuyuschih-metodov-otsenki-riskov-korporativnyh-informatsionnyh-sistem (дата обращения 16.09.2016).

Количество просмотров публикации: Please wait